定義

安全網絡可以理解為可信賴的網絡環境。或者說傳輸過程中安全的網絡。目前在傳輸信息中采取VPN SSL等手段保持網絡通信安全。

SSL

SSL(Secure Socket Layer)為Netscape所研發,用以保障在Internet上數據傳輸之安全,利用數據加密(Encryption)技術,可确保數據在網絡上之傳輸過程中不會被截取及竊聽。目前一般通用之規格為40bit之安全标準,美國則已推出128bit之更高安全标準,但限制出境。隻要3.0版本以上之I.E.或Netscape浏覽器即可支持SSL。

當前版本為3.0。它已被廣泛地用于Web浏覽器與服務器之間的身份認證和加密數據傳輸。SSL協議位于TCP/IP協議與各種應用層協議之間,為數據通訊提供安全支持。SSL協議可分為兩層:SSL記錄協議(SSL Record Protocol):它建立在可靠的傳輸協議(如TCP)之上,為高層協議提供數據封裝、壓縮、加密等基本功能的支持。

SSL握手協議(SSL Handshake Protocol):它建立在SSL記錄協議之上,用于在實際的數據傳輸開始前,通訊雙方進行身份認證、協商加密算法、交換加密密鑰等。SSL協議提供的服務主要有:1)認證用戶和服務器,确保數據發送到正确的客戶機和服務器;2)加密數據以防止數據中途被竊取;3)維護數據的完整性,确保數據在傳輸過程中不被改變。

SSL協議的工作流程:服務器認證階段:1)客戶端向服務器發送一個開始信息“Hello”以便開始一個新的會話連接;2)服務器根據客戶的信息确定是否需要生成新的主密鑰,如需要則服務器在響應客戶的“Hello”信息時将包含生成主密鑰所需的信息;3)客戶根據收到的服務器響應信息,産生一個主密鑰,并用服務器的公開密鑰加密後傳給服務器;4)服務器恢複該主密鑰,并返回給客戶一個用主密鑰認證的信息,以此讓客戶認證服務器。

用戶認證階段:在此之前,服務器已經通過了客戶認證,這一階段主要完成對客戶的認證。經認證的服務器發送一個提問給客戶,客戶則返回(數字)簽名後的提問和其公開密鑰,從而向服務器提供認證。從SSL協議所提供的服務及其工作流程可以看出,SSL協議運行的基礎是商家對消費者信息保密的承諾,這就有利于商家而不利于消費者。在電子商務初級階段,由于運作電子商務的企業大多是信譽較高的大公司,因此這問題還沒有充分暴露出來。

但随着電子商務的發展,各中小型公司也參與進來,這樣在電子支付過程中的單一認證問題就越來越突出。雖然在SSL3.0中通過數字簽名和數字證書可實現浏覽器和Web服務器雙方的身份驗證,但是SSL協議仍存在一些問題,比如,隻能提供交易中客戶與服務器間的雙方認證,在涉及多方的電子交易中,SSL協議并不能協調各方間的安全傳輸和信任關系。

在這種情況下,Visa和MasterCard兩大信用卡公組織制定了SET協議,為網上信用卡支付提供了全球性的标準。https介紹HTTPS(Secure Hypertext Transfer Protocol)安全超文本傳輸協議它是由Netscape開發并内置于其浏覽器中,用于對數據進行壓縮和解壓操作,并返回網絡上傳送回的結果。

HTTPS實際上應用了Netscape的完全套接字層(SSL)作為HTTP應用層的子層。(HTTPS使用端口443,而不是象HTTP那樣使用端口80來和TCP/IP進行通信。)SSL使用40位關鍵字作為RC4流加密算法,這對于商業信息的加密是合适的。HTTPS和SSL支持使用X.509數字認證,如果需要的話用戶可以确認發送者是誰。

https是以安全為目标的HTTP通道,簡單講是HTTP的安全版。即HTTP下加入SSL層,https的安全基礎是SSL,因此加密的詳細内容請看SSL。它是一個URIscheme(抽象标識符體系),句法類同http:體系。用于安全的HTTP數據傳輸。https:URL表明它使用了HTTP,但HTTPS存在不同于HTTP的默認端口及一個加密/身份驗證層(在HTTP與TCP之間)。

這個系統的最初研發由網景公司進行,提供了身份驗證與加密通訊方法,現在它被廣泛用于萬維網上安全敏感的通訊,例如交易支付方面。限制它的安全保護依賴浏覽器的正确實現以及服務器軟件、實際加密算法的支持。一種常見的誤解是“銀行用戶在線使用https:就能充分徹底保障他們的銀行卡号不被偷竊。”實際上,與服務器的加密連接中能保護銀行卡号的部分,隻有用戶到服務器之間的連接及服務器自身。

并不能絕對确保服務器自己是安全的,這點甚至已被攻擊者利用,常見例子是模仿銀行域名的釣魚攻擊。少數罕見攻擊在網站傳輸客戶數據時發生,攻擊者嘗試竊聽數據于傳輸中。商業網站被人們期望迅速盡早引入新的特殊處理程序到金融網關,僅保留傳輸碼(transaction number)。不過他們常常存儲銀行卡号在同一個數據庫裡。那些數據庫和服務器少數情況有可能被未授權用戶攻擊和損害

V3專業安全系統

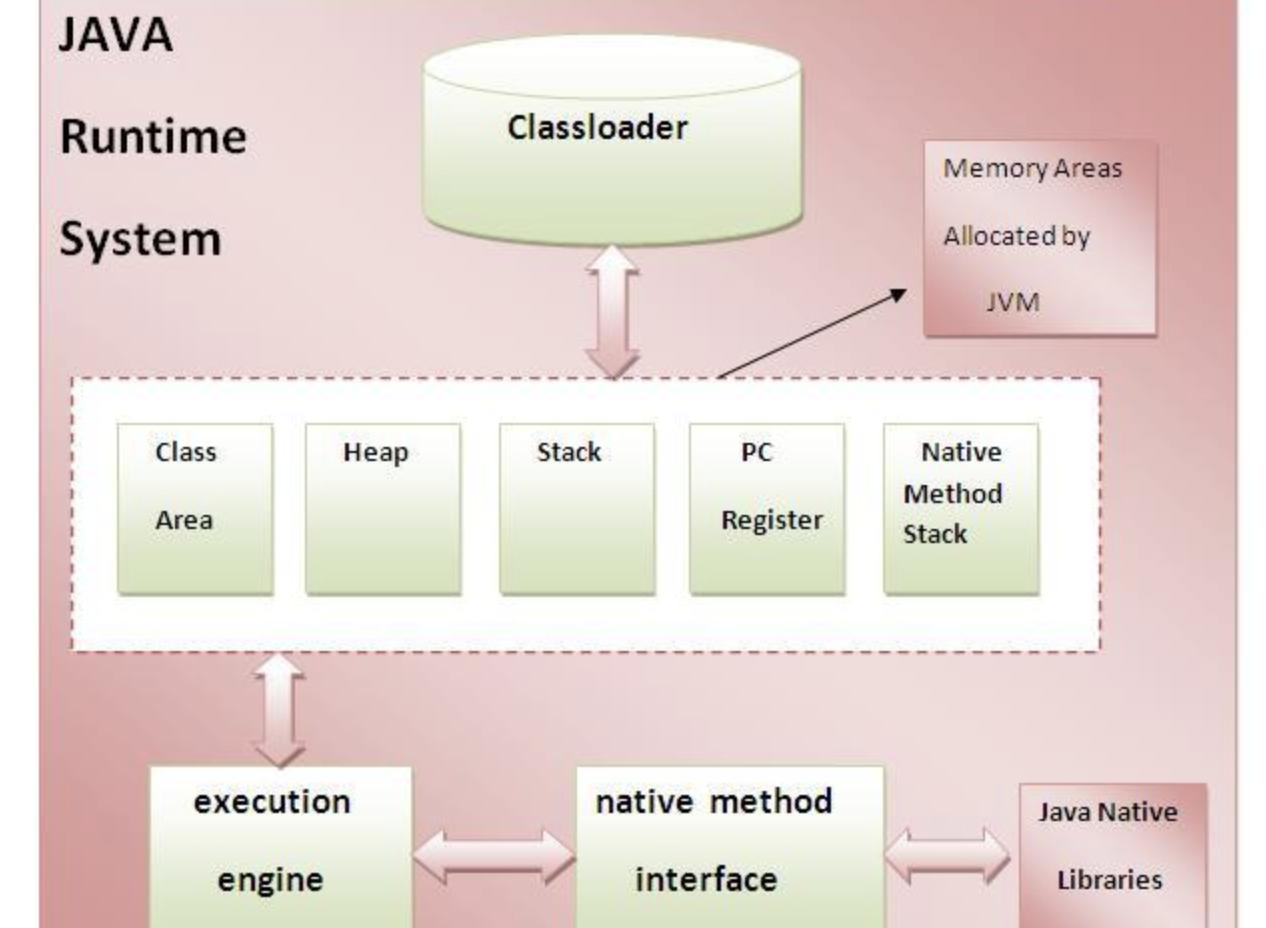

桌面虛拟化是虛拟化技術的浪潮。桌面虛拟化的目的是從底層構建不同的工作區(最終用戶的應用程序,數據,網絡負載和設置)。桌面虛拟化,和現有許多虛拟化解決方案概念相似,本文隻在介紹成功的虛拟化架構技術。虛拟機(VM)技術,為所有虛拟桌面解決方案的基礎,使計算機能夠同時支持和執行兩個或兩個以上的計算機環境,其中“環境”包括操作系統以及用戶應用程序和數據。

虛拟機是一個虛拟的運算系統,借用計算機資源(CPU,硬盤,内存等),讓主機工作的同時,也作為客戶計算機而存在。計算機資源共享的好處可以提供給最終用戶,包括:

隔離工作區在不同的計算環境獨立運作,雖然有些資源可以共享(例如,鍵盤,鼠标和屏幕),同時其他的卻可以得到保護(例如,數據文件)。在一個虛拟環境中,主機資源需要從并發訪問到雙方的賓主控制的保護,在傳統的虛拟系統中,這種隔離和控制是通過一個特殊的軟件程序提供的,稱為虛拟機監視器(VMM)。

VMM可以自主監控主機計算機環境或者主機和客戶計算機行為。資源平衡-如果有需要的話,可以對每個功能自主的運行環境進行資源消耗監控和限制。可移動/遷移-某些虛拟機的配置被認為是可移動的,也就是說,整個計算機環境,可從一個移動到另一個不同的主機。

今天世界上越來越多的移動應用得益于這種虛拟機技術,流動性是虛拟桌面解決方案的關鍵,雖然今天存在的軟件産品,都提供基本的虛拟機能力,但是這些産品僅提供有限的或者根本沒有移動虛拟化的支持。今天我們有許多方法來實現VMM以及配套軟件。本文将說明各種不同的VMM技術優劣點,并重點介紹V3專業安全版所采用的工作區虛拟引擎技術:

系統管理程序–該VMMs程序采取攔截和陷阱将違背隔離或者導緻系統不穩定的低級别CPU指令,模拟的任何指令的方式。管理程序可以提供一個完整的虛拟桌面,但是帶來不同程度的資源開銷和性能降低。半虛拟化–該VMMS程序采取攔截和陷阱将違背隔離或者導緻系統不穩定的低級别CPU指令,沒有任何指示的方式。

半虛拟化可以要求來賓桌面操作系統進行修改,以避免這些特權指令。半虛拟化系統,可以提供一個完整的虛拟桌面,有不同程度的資源開銷和性能損失。工作區虛拟引擎(名為WVE)-該VMMs程序采取攔截和陷阱,模拟或重定向将違背隔離或導緻系統不穩定低級别的OS API調用的方式。

有些WVEs可以在一個内核中提供虛拟化的能力,使工作區嵌入一個包含企業域級别的特權代碼模塊和子系統的完整的操作系統,有獨立的網絡堆棧和支持,如端點安全應用,數據庫應用和電腦管理軟件,需要的驅動和安全服務。WVEs可以提供一個完整的虛拟桌面,很少或根本沒有性能損失。

應用程序容器該系統采取攔截和陷阱,模仿那些違背隔離或導緻系統不穩定的最高等級OSAPI調用。應用容器一般不能提供一個完整的虛拟桌面。仿真-模拟整個系統的硬件系統,包括中央處理器,I/O設備等模拟器可以提供一個完整的虛拟化桌面,但存在巨大的性能損失。

全透明加密運行技術

全透明加密運行技術的原理是通過映射大的加密文件成動态的Windows虛拟磁盤分區而讓V3虛拟系統整體透明加密運行。

安全資源管理器技術

安全資源管理器技術的原理是通過重寫Windows資源管理器,實現重寫過資源管理器中的文件訪問完全可控的目的,以配合文件之間交換的特殊需要而設計